Jaringan komputer adalah sebuah kumpulan komputer, printer dan peralatan lainnya yang terhubung dalam satu kesatuan. Informasi dan data bergerak melalui kabel-kabel atau tanpa kabel sehingga memungkinkan pengguna jaringan komputer dapat saling bertukar dokumen dan data, mencetak pada printer yang sama dan bersama-sama menggunakan hardware/software yang terhubung dengan jaringan. Setiap komputer, printer atau periferal yang terhubung dengan jaringan disebut node. Sebuah jaringan komputer dapat memiliki dua, puluhan, ribuan atau bahkan jutaan node.

Daftar Isi:

SEJARAH JARINGAN KOMPUTER

Konsep jaringan komputer lahir pada tahun 1940-an di Amerika dari sebuah proyek pengembangan komputer MODEL I di laboratorium Bell dan group riset Harvard University yang dipimpin profesor H. Aiken. Pada mulanya proyek tersebut hanyalah ingin memanfaatkan sebuah perangkat komputer yang harus dipakai bersama. Untuk mengerjakan beberapa proses tanpa banyak membuang waktu kosong dibuatlah proses beruntun (Batch Processing), sehingga beberapa program bisa dijalankan dalam sebuah komputer dengan dengan kaidah antrian.

Ditahun 1950-an ketika jenis komputer mulai membesar sampai terciptanya super komputer, maka sebuah komputer mesti melayani beberapa terminal (lihat Gambar 1) Untuk itu ditemukan konsep distribusi proses berdasarkan waktu yang dikenal dengan nama TSS (Time Sharing System), maka untuk pertama kali bentuk jaringan (network) komputer diaplikasikan. Pada sistem TSS beberapa terminal terhubung secara seri ke sebuah host komputer. Dalam proses TSS mulai nampak perpaduan teknologi komputer dan teknologi telekomunikasi yang pada awalnya berkembang sendiri-sendiri.

Gambar 1 Jaringan komputer model TSS

Memasuki tahun 1970-an, setelah beban pekerjaan bertambah banyak dan harga perangkat komputer besar mulai terasa sangat mahal, maka mulailah digunakan konsep proses distribusi (Distributed Processing). Seperti pada Gambar 2, dalam proses ini beberapa host komputer mengerjakan sebuah pekerjaan besar secara paralel untuk melayani beberapa terminal yang tersambung secara seri disetiap host komputer. Dala proses distribusi sudah mutlak diperlukan perpaduan yang mendalam antara teknologi komputer dan telekomunikasi, karena selain proses yang harus didistribusikan, semua host komputer wajib melayani terminal-terminalnya dalam satu perintah dari komputer pusat.

Gambar 2 Jaringan komputer model distributed processing

Selanjutnya ketika harga-harga komputer kecil sudah mulai menurun dan konsep proses distribusi sudah matang, maka penggunaan komputer dan jaringannya sudah mulai beragam dari mulai menangani proses bersama maupun komunikasi antar komputer (Peer to Peer System) saja tanpa melalui komputer pusat. Untuk itu mulailah berkembang teknologi jaringan lokal yang dikenal dengan sebutan LAN. Demikian pula ketika Internet mulai diperkenalkan, maka sebagian besar LAN yang berdiri sendiri mulai berhubungan dan terbentuklah jaringan raksasa WAN.

kembali ke atas

JENIS JARINGAN KOMPUTER

Secara umum jaringan komputer dibagi atas lima jenis, yaitu;

1. Local Area Network (LAN)

Local Area Network (LAN), merupakan jaringan milik pribadi di dalam sebuah gedung atau kampus yang berukuran sampai beberapa kilometer. LAN seringkali digunakan untuk menghubungkan komputer-komputer pribadi dan workstation dalam kantor suatu perusahaan atau pabrik-pabrik untuk memakai bersama sumberdaya (misalnya printer) dan saling bertukar informasi.

2. Metropolitan Area Network (MAN)

Metropolitan Area Network (MAN), pada dasarnya merupakan versi LAN yang berukuran lebih besar dan biasanya menggunakan teknologi yang sama dengan LAN. MAN dapat mencakup kantor-kantor perusahaan yang letaknya berdekatan atau juga sebuah kota dan dapat dimanfaatkan untuk keperluan pribadi (swasta) atau umum. MAN mampu menunjang data dan suara, bahkan dapat berhubungan dengan jaringan televisi kabel.

3. Wide Area Network (WAN)

Wide Area Network (WAN), jangkauannya mencakup daerah geografis yang luas, seringkali mencakup sebuah negara bahkan benua. WAN terdiri dari kumpulan mesin-mesin yang bertujuan untuk menjalankan program-program (aplikasi) pemakai.

4. Internet

Sebenarnya terdapat banyak jaringan didunia ini, seringkali menggunakan perangkat keras dan perangkat lunak yang berbeda-beda. Orang yang terhubung ke jaringan sering berharap untuk bisa berkomunikasi dengan orang lain yang terhubung ke jaringan lainnya. Keinginan seperti ini memerlukan hubungan antar jaringan yang seringkali tidak kampatibel dan berbeda. Biasanya untuk melakukan hal ini diperlukan sebuah mesin yang disebut gateway guna melakukan hubungan dan melaksanakan terjemahan yang diperlukan, baik perangkat keras maupun perangkat lunaknya. Kumpulan jaringan yang terinterkoneksi inilah yang disebut dengan internet.

5. Jaringan Tanpa Kabel

Jaringan tanpa kabel merupakan suatu solusi terhadap komunikasi yang tidak bisa dilakukan dengan jaringan yang menggunakan kabel. Misalnya orang yang ingin mendapat informasi atau melakukan komunikasi walaupun sedang berada diatas mobil atau pesawat terbang, maka mutlak jaringan tanpa kabel diperlukan karena koneksi kabel tidaklah mungkin dibuat di dalam mobil atau pesawat. Saat ini jaringan tanpa kabel sudah marak digunakan dengan memanfaatkan jasa satelit dan mampu memberikan kecepatan akses yang lebih cepat dibandingkan dengan jaringan yang menggunakan kabel.

kembali ke atas

MODEL REFERNSI OSI DAN STANDARISASI

Untuk menyelenggarakan komunikasi berbagai macam vendor komputer diperlukan sebuah aturan baku yang standar dan disetejui berbagai fihak. Seperti halnya dua orang yang berlainan bangsa, maka untuk berkomunikasi memerlukan penerjemah/interpreter atau satu bahasa yang dimengerti kedua belah fihak. Dalam dunia komputer dan telekomunikasi interpreter identik dengan protokol. Untuk itu maka badan dunia yang menangani masalah standarisasi ISO (International Standardization Organization) membuat aturan baku yang dikenal dengan nama model referensi OSI (Open System Interconnection). Dengan demikian diharapkan semua vendor perangkat telekomunikasi haruslah berpedoman dengan model referensi ini dalam mengembangkan protokolnya.

Model referensi OSI terdiri dari 7 lapisan, mulai dari lapisan fisik sampai dengan aplikasi. Model referensi ini tidak hanya berguna untuk produk-produk LAN saja, tetapi dalam membangung jaringan Internet sekalipun sangat diperlukan. Hubungan antara model referensi OSI dengan protokol Internet bisa dilihat dalam Tabel 1.

Tabel 1. Hubungan referensi model OSI dengan protokol Internet

| MODEL OSI | TCP/IP | PROTOKOL TCP/IP |

| NO. | LAPISAN | NAMA PROTOKOL | KEGUNAAN |

| 7 | Aplikasi | Aplikasi | DHCP (Dynamic Host Configuration Protocol) | Protokol untuk distribusi IP pada jaringan dengan jumlah IP yang terbatas |

| DNS (Domain Name Server) | Data base nama domain mesin dan nomer IP |

| FTP (File Transfer Protocol) | Protokol untuk transfer file |

| HTTP (HyperText Transfer Protocol) | Protokol untuk transfer file HTML dan Web |

| MIME (Multipurpose Internet Mail Extention) | Protokol untuk mengirim file binary dalam bentuk teks |

| NNTP (Networ News Transfer Protocol) | Protokol untuk menerima dan mengirim newsgroup |

| POP (Post Office Protocol) | Protokol untuk mengambil mail dari server |

| SMB (Server Message Block) | Protokol untuk transfer berbagai server file DOS dan Windows |

| 6 | Presentasi | SMTP (Simple Mail Transfer Protocol) | Protokol untuk pertukaran mail |

| SNMP (Simple Network Management Protocol) | Protokol untuk manejemen jaringan |

| Telnet | Protokol untuk akses dari jarak jauh |

| TFTP (Trivial FTP) | Protokol untuk transfer file |

| 5 | Sessi | NETBIOS (Network Basic Input Output System) | BIOS jaringan standar |

| RPC (Remote Procedure Call) | Prosedur pemanggilan jarak jauh |

| SOCKET | Input Output untuk network jenis BSD-UNIX |

| 4 | Transport | Transport | TCP (Transmission Control Protocol) | Protokol pertukaran data berorientasi (connection oriented) |

| UDP (User Datagram Protocol) | Protokol pertukaran data non-orientasi (connectionless) |

| 3 | Network | Internet | IP (Internet Protocol) | Protokol untuk menetapkan routing |

| RIP (Routing Information Protocol) | Protokol untuk memilih routing |

| ARP (Address Resolution Protocol) | Protokol untuk mendapatkan informasi hardware dari nomer IP |

| RARP (Reverse ARP) | Protokol untuk mendapatkan informasi nomer IP dari hardware |

| 2 | Datalink | LLC | Network Interface | PPP (Point to Point Protocol) | Protokol untuk point ke point |

| SLIP (Serial Line Internet Protocol) | Protokol dengan menggunakan sambungan serial |

| MAC | Ethernet, FDDI, ISDN, ATM |

| 1 | Fisik |

Standarisasi masalah jaringan tidak hanya dilakukan oleh ISO saja, tetapi juga diselenggarakan oleh badan dunia lainnya seperti ITU (International Telecommunication Union), ANSI (American National Standard Institute), NCITS (National Committee for Information Technology Standardization), bahkan juga oleh lembaga asosiasi profesi IEEE (Institute of Electrical and Electronics Engineers) dan ATM-Forum di Amerika. Pada prakteknya bahkan vendor-vendor produk LAN bahkan memakai standar yang dihasilkan IEEE. Kita bisa lihat misalnya badan pekerja yang dibentuk oleh IEEE yang banyak membuat standarisasi peralatan telekomunikasi seperti yang tertera pada Tabel 2.

Tabel 2. Badan pekerja di IEEE

| WORKING GROUP | BENTUK KEGIATAN |

| IEEE802.1 | Standarisasi interface lapisan atas HILI (High Level Interface) dan Data Link termasuk MAC (Medium Access Control) dan LLC (Logical Link Control) |

| IEEE802.2 | Standarisasi lapisan LLC |

| IEEE802.3 | Standarisasi lapisan MAC untuk CSMA/CD (10Base5, 10Base2, 10BaseT, dll.) |

| IEEE802.4 | Standarisasi lapisan MAC untuk Token Bus |

| IEEE802.5 | Standarisasi lapisan MAC untuk Token Ring |

| IEEE802.6 | Standarisasi lapisan MAC untuk MAN-DQDB (Metropolitan Area Network-Distributed Queue Dual Bus.) |

| IEEE802.7 | Grup pendukung BTAG (Broadband Technical Advisory Group) pada LAN |

| IEEE802.8 | Grup pendukung FOTAG (Fiber Optic Technical Advisory Group.) |

| IEEE802.9 | Standarisasi ISDN (Integrated Services Digital Network) dan IS (Integrated Services ) LAN |

| IEEE802.10 | Standarisasi masalah pengamanan jaringan (LAN Security.) |

| IEEE802.11 | Standarisasi masalah wireless LAN dan CSMA/CD bersama IEEE802.3 |

| IEEE802.12 | Standarisasi masalah 100VG-AnyLAN |

| IEEE802.14 | Standarisasi masalah protocol CATV |

kembali ke atas

TOPOLOGI JARINGAN KOMPUTER

Topologi adalah suatu cara menghubungkan komputer yang satu dengan komputer lainnya sehingga membentuk jaringan. Cara yang saat ini banyak digunakan adalah bus, token-ring, star dan peer-to-peer network. Masing-masing topologi ini mempunyai ciri khas, dengan kelebihan dan kekurangannya sendiri.

-

Topologi BUS

Topologi bus terlihat pada skema di atas. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan: Kerugian:

- Hemat kabel - Deteksi dan isolasi kesalahan sangat kecil

- Layout kabel sederhana - Kepadatan lalu lintas

- Mudah dikembangkan - Bila salah satu client rusak, maka jaringan tidak bisa berfungsi.

- Diperlukan repeater untuk jarak jauh

-

Topologi TokenRING

Topologi TokenRING terlihat pada skema di atas. Metode token-ring (sering disebut ring saja) adalah cara menghubungkan komputer sehingga berbentuk ring (lingkaran). Setiap simpul mempunyai tingkatan yang sama. Jaringan akan disebut sebagai loop, data dikirimkan kesetiap simpul dan setiap

informasi yang diterima simpul diperiksa alamatnya apakah data itu untuknya atau bukan. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan: Kerugian:

- Hemat kabel - Peka kesalahan

- Pengembangan jaringan lebih kaku

-

Topologi STAR

Merupakan kontrol terpusat, semua link harus melewati pusat yang menyalurkan data tersebut kesemua simpul atau client yang dipilihnya. Simpul pusat dinamakan stasium primer atau server dan lainnya dinamakan stasiun sekunder atau client server. Setelah hubungan jaringan dimulai oleh server maka setiap client server sewaktu-waktu dapat menggunakan hubungan jaringan tersebut tanpa menunggu perintah dari server. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Paling fleksibel

- Pemasangan/perubahan stasiun sangat mudah dan tidak mengganggu bagian jaringan lain

- Kontrol terpusat

- Kemudahan deteksi dan isolasi kesalahan/kerusakan

- Kemudahaan pengelolaan jaringan

Kerugian:

- Boros kabel

- Perlu penanganan khusus

- Kontrol terpusat (HUB) jadi elemen kritis

-

Topologi Peer-to-peer Network

Peer artinya rekan sekerja. Peer-to-peer network adalah jaringan komputer yang terdiri dari beberapa komputer (biasanya tidak lebih dari 10 komputer dengan 1-2 printer). Dalam sistem jaringan ini yang diutamakan adalah penggunaan program, data dan printer secara bersama-sama. Pemakai komputer bernama Dona dapat memakai program yang dipasang di komputer Dino, dan mereka berdua dapat mencetak ke printer yang sama pada saat yang bersamaan.

Sistem jaringan ini juga dapat dipakai di rumah. Pemakai komputer yang memiliki komputer ‘kuno’, misalnya AT, dan ingin memberli komputer baru, katakanlah Pentium II, tidak perlu membuang komputer lamanya. Ia cukup memasang netword card di kedua komputernya kemudian dihubungkan dengan kabel yang khusus digunakan untuk sistem jaringan. Dibandingkan dengan ketiga cara diatas, sistem jaringan ini lebih sederhana sehingga lebih mudah dipelajari dan dipakai.

kembali ke atas

ETHERNET

Ethernet adalah sistem jaringan yang dibuat dan dipatenkan perusahaan Xerox. Ethernet adalah implementasi metoda CSMA/CD (Carrier Sense Multiple Access with Collision Detection) yang dikembangkan tahun 1960 pada proyek wireless ALOHA di Hawaii University diatas kabel coaxial. Standarisasi sistem ethernet dilakukan sejak tahun 1978 oleh IEEE. (lihat Tabel 2.) Kecepatan transmisi data di ethernet sampai saat ini adalah 10 sampai 100 Mbps. Saat in yang umum ada dipasaran adalah ethernet berkecepatan 10 Mbps yang biasa disebut seri 10Base. Ada bermacam-macam jenis 10Base diantaranya adalah: 10Base5, 10Base2, 10BaseT, dan 10BaseF yang akan diterangkan lebih lanjut kemudian.

Pada metoda CSMA/CD, sebuah host komputer yang akan mengirim data ke jaringan pertama-tama memastikan bahwa jaringan sedang tidak dipakai untuk transfer dari dan oleh host komputer lainnya. Jika pada tahap pengecekan ditemukan transmisi data lain dan terjadi tabrakan (collision), maka host komputer tersebut diharuskan mengulang permohonan (request) pengiriman pada selang waktu berikutnya yang dilakukan secara acak (random). Dengan demikian maka jaringan efektif bisa digunakan secara bergantian.

Untuk menentukan pada posisi mana sebuah host komputer berada, maka tiap-tiap perangkat ethernet diberikan alamat (address) sepanjang 48 bit yang unik (hanya satu di dunia). Informasi alamat disimpan dalam chip yang biasanya nampak pada saat komputer di start dalam urutan angka berbasis 16, seperti pada Gambar 3.

Gambar 3. Contoh ethernet address.

48 bit angka agar mudah dimengerti dikelompokkan masing-masing 8 bit untuk menyetakan bilangan berbasis 16 seperti contoh di atas (00 40 05 61 20 e6), 3 angka didepan adalah kode perusahaan pembuat chip tersebut. Chip diatas dibuat oleh ANI Communications Inc. Contoh vendor terkenal bisa dilihat di Tabel 3, dan informasi lebih lengkap lainnya dapat diperoleh di http://standards.ieee.org/regauth/oui/index.html

Tabel 3. Daftar vendor terkenal chip ethernet

| NOMOR KODE | NAMA VENDOR |

| 00:00:0C | Sisco System |

| 00:00:1B | Novell |

| 00:00:AA | Xerox |

| 00:00:4C | NEC |

| 00:00:74 | Ricoh |

| 08:08:08 | 3COM |

| 08:00:07 | Apple Computer |

| 08:00:09 | Hewlett Packard |

| 08:00:20 | Sun Microsystems |

| 08:00:2B | DEC |

| 08:00:5A | IBM |

Dengan berdasarkan address ehternet, maka setiap protokol komunikasi (TCP/IP, IPX, AppleTalk, dll.) berusaha memanfaatkan untuk informasi masing-masing host komputer dijaringan.

- 10Base5

Sistem 10Base5 menggunakan kabel coaxial berdiameter 0,5 inch (10 mm) sebagai media penghubung berbentuk bus seperti pad Gambar 4. Biasanya kabelnya berwarna kuning dan pada kedua ujung kebelnya diberi konsentrator sehingga mempunyai resistansi sebesar 50 ohm. Jika menggunakan 10Base5, satu segmen jaringan bisa sepanjang maksimal 500 m, bahkan jika dipasang penghubung (repeater) sebuah jaringan bisa mencapai panjang maksimum 2,5 km.

Seperti pada Gambar 5, antara NIC (Network Interface Card) yang ada di komputer (DTE, Data Terminal Equipment) dengan media transmisi bus (kabel coaxial)-nya diperlukan sebuah transceiver (MAU, Medium Attachment Unit). Antar MAU dibuat jarak minimal 2,5 m, dan setiap segment hanya mampu menampung sebanyak 100 unit. Konektor yang dipakai adalah konektor 15 pin.

Gambar 4. Jaringan dengan media 10Base5.

Gambar 5. Struktur 10Base5.

- 10Base2

Seperti pada jaringan 10Base5, 10Base2 mempunyai struktur jaringan berbentuk bus. (Gambar 6). Hanya saja kabel yang digunakan lebih kecil, berdiameter 5 mm dengan jenis twisted pair. Tidak diperlukan MAU kerena MAU telah ada didalam NIC-nya sehingga bisa menjadi lebih ekonomis. Karenanya jaringan ini dikenal juga dengan sebutan CheaperNet. Dibandingkan dengan jaringan 10Base5, panjang maksimal sebuah segmennya menjadi lebih pendek, sekitar 185 m, dan bisa disambbung sampai 5 segmen menjadi sekitar 925 m. Sebuah segmen hanya mampu menampung tidak lebih dari 30 unit komputer saja. Pada jaringan ini pun diperlukan konsentrator yang membuat ujung-ujung media transmisi busnya menjadi beresistansi 50 ohm. Untuk jenis konektor dipakai jenis BNC.

Gambar 6. Jaringan dengan media 10Base5.

Gambar 7. Struktur 10Base2.

- 10BaseT

Berbeda dengan 2 jenis jaringan diatas, 10BaseT berstruktur bintang (star) seperti terlihat di Gambar 8. Tidak diperlukan MAU kerena sudah termasuk didalam NIC-nya. Sebagai pengganti konsentrator dan repeater diperlukan hub karena jaringan berbentuk star. Panjang sebuah segmen jaringan maksimal 100 m, dan setiap hub bisa dihubungkan untuk memperpanjang jaringan sampai 4 unit sehingga maksimal komputer tersambung bisa mencapai 1024 unit.

Gambar 8. Jaringan dengan media 10BaseT.

Gambar 9. Struktur 10BaseT.

Menggunakan konektor modular jack RJ-45 dan kabel jenis UTP (Unshielded Twisted Pair) seperti kabel telepon di rumah-rumah. Saat ini kabel UTP yang banyak digunakan adalah jenis kategori 5 karena bisa mencapai kecepatan transmisi 100 Mbps. Masing-masing jenis kabel UTP dan kegunaanya bisa dilihat di Table 4.

Tabel 4. Jenis kabel UTP dan aplikasinya.

| KATEGORI | APLIKASI |

| Category 1 | Dipakai untuk komunikasi suara (voice), dan digunakan untuk kabel telepon di rumah-rumah |

| Category 2 | Terdiri dari 4 pasang kabel twisted pair dan bisa digunakan untuk komunikasi data sampai kecepatan 4 Mbps |

| Category 3 | Bisa digunakan untuk transmisi data dengan kecepatan sampai 10 Mbps dan digunakan untuk Ethernet dan TokenRing |

| Category 4 | Sama dengan category 3 tetapi dengan kecepatan transmisi sampai 16 Mbps |

| Category 5 | Bisa digunakan pada kecepatan transmisi sampai 100 Mbps, biasanya digunakan untuk FastEthernet (100Base) atau network ATM |

-

10BaseF

Bentuk jaringan 10BaseF sama dengan 10BaseT yakni berbentuk star. Karena menggunakan serat optik (fiber optic) untuk media transmisinya, maka panjang jarak antara NIC dan konsentratornya menjadi lebih panjang sampai 20 kali (2000 m). Demikian pula dengan panjang total jaringannya. Pada 10BaseF, untuk transmisi output (TX) dan input (RX) menggunakan kabel/media yang berbeda.

Gambar 10. Struktur 10BaseF.

Gambar 11. Foto NIC jenis 10Base5, 10Base2, dan 10BaseT.

-

Fast Ethernet (100BaseT series)

Selai jenis NIC yang telah diterangkan di atas, jenis ethernet chip lainnya adalah seri 100Base. Seri 100Base mempunyai beragam jenis berdasarkan metode akses datanya diantaranya adalah: 100Base-T4, 100Base-TX, dan 100Base-FX. Kecepatan transmisi seri 100Base bisa melebihi kecepatan chip pendahulunya (seri 10Base) antara 2-20 kali (20-200 Mbps). Ini dibuat untuk menyaingi jenis LAN berkecepatan tinggi lainnya seperti: FDDI, 100VG-AnyLAN dan lain sebagainya.

Sumber:

-

Yuhefizar, Sejarah Komputer, IlmuKomputer.com

-

Prihanto, Harry, Membangun Jaringan Komputer, IlmuKomputer.com

kembali ke atas

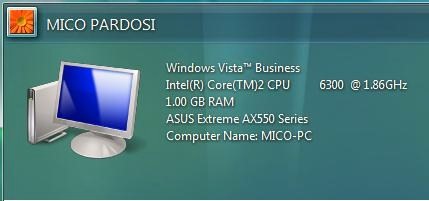

Judul buku : Belajar Sendiri - Sistem Operasi

Judul buku : Belajar Sendiri - Sistem Operasi  Buku ini membahas bagaimana cara meng-install Windows Vista, dan cara membuat dual-boot antara

Buku ini membahas bagaimana cara meng-install Windows Vista, dan cara membuat dual-boot antara

Distro Debian seringkali disebut-sebut sebagai pure GNU/Linux, bisa dibilang satu-satunya distro yang sampai sekarang ini masih mengikuti asas free software. Debian memiliki sistem pemaketan sendiri, yaitu (*.deb). Semua paket yang akan dipaketkan ke dalam distro Debian harus mengikuti Debian Free Software Guidelines.

Distro Debian seringkali disebut-sebut sebagai pure GNU/Linux, bisa dibilang satu-satunya distro yang sampai sekarang ini masih mengikuti asas free software. Debian memiliki sistem pemaketan sendiri, yaitu (*.deb). Semua paket yang akan dipaketkan ke dalam distro Debian harus mengikuti Debian Free Software Guidelines.